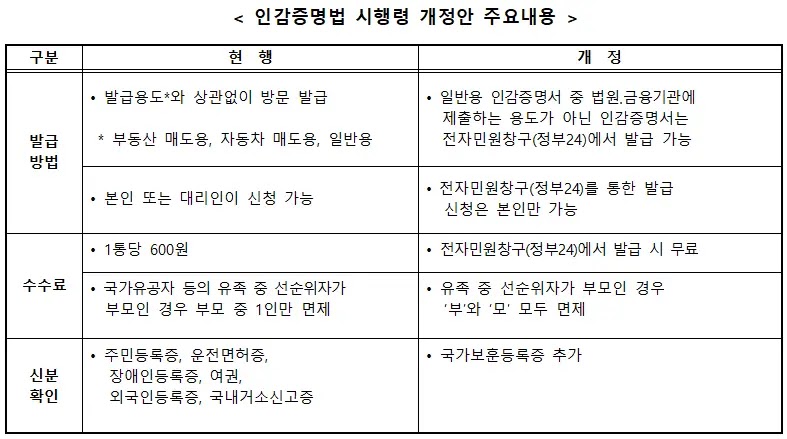

일반용 인감증명서, 2024년 9월 30일부터 온라인 무료 발급

1914년 도입된 인감증명제도는 이제 110년이라는 세월을 맞이했습니다. 그동안 인감증명서 발급은 읍면동 주민센터 방문이 필수였지만, 이제는 시대에 맞춰 온라인 발급 시스템이 도입되었습니다. 정부는 '국민이 편리한 원스톱 행정서비스 제공'을 목표로 제7차 민생토론회에서 일반용 인감증명서의 온라인 발급을 발표했습니다. 이번 시행령 개정으로 국민들은 더욱 편리하고 안전하게 인감증명서를 발급받을 수 있게 되었습니다. 인감증명서 온라인 발급 시스템 도입 온라인 발급 대상 일반용 인감증명서 중 법원이나 금융기관에 제출하지 않는 경우 온라인 발급 가능 예) 면허 신청, 경력 증명, 보조사업 신청 등 발급 절차 정부24 접속 및 로그인 인감증명서(전자민원창구용) 발급 선택 및 본인 확인 발급용도 및 제출처 입력 인증서 암호 입력 및 휴대전화 인증 인감증명서(전자민원창구용) 발급 및 저장 발급 사실 확인 (휴대전화 문자 등) 진위 확인 방법 정부24 홈페이지 또는 앱에서 16자리 문서확인번호 입력 정부24 앱 또는 스캐너용 문서확인 프로그램으로 3단 분할 바코드 스캔 주요 기대 효과 국민 편의 증진: 방문 불필요, 시간 절약, 24시간 발급 가능 행정 서비스 효율성 제고: 발급 업무 간소화, 비용 절감 위변조 방지: 위변조 검증장치 도입으로 보안 강화 행정안전부 장관의 말 이상민 행정안전부 장관은 인감증명서 온라인 발급 시스템 도입에 대해 다음과 같이 말했습니다. "디지털플랫폼정부의 핵심은 국민이 원하는 방식으로 공공서비스를 제공하는 것입니다. 110년 만에 인감증명서를 온라인으로 발급받을 수 있게 되어 국민 여러분의 소중한 시간과 비용을 절약할 수 있게 되었습니다. 앞으로도 국민 누구나 더 편리하게 공공서비스를 이용할 수 있도록 노력하겠습니다." 출처: 행정안전부